Una de las opciones más seguras que permite controlar la autenticación de usuarios se puede realizar mediante la configuración de un servidor Radius. Radius o Remote Authentication Dial-In User Server, es un protocolo de autenticación y autorización para aplicaciones de acceso a la red o movilidad IP. Utiliza los puertos 1812 y 1813 UDP para establecer sus conexiones.

Reiniciamos el servidor Radius mediante la siguiente orden: service freeradius restart.

En esta entrada os mostraré como realizar la instalación y

configuración de un servidor Radius bajo GNU/Linux llamado

freeradius, para autenticar

conexiones que provienen de un punto de acceso TP-LINK TL-WA501G.

- La instalación del paquete se realiza mediante: apt-get install freeradius.

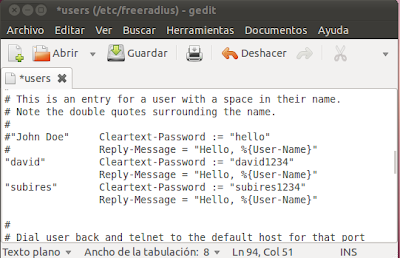

Tras la instalación tendremos que configurar los usuarios que se autenticarán en radius. Esta autenticación se realiza a través del fichero /etc/freeradius/users que contiene, en texto plano, los usuarios que tienen permitida la autenticación.

Algunos usuarios se encuentran preconfigurados, podremos añadir las líneas de usuarios que deseemos.

En dicho fichero introduciremos los usuarios que queremos autentificar y sus respectivas contraseñas tal y como muestra la imagen:

En este caso introducimos los usuarios david y subires con sus respectivas contraseñas en texto plano.

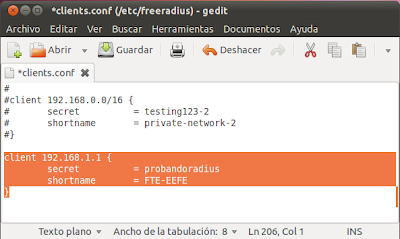

- Ahora tendremos que configurar los clientes, es decir, los puntos de acceso serán los clientes de nuestro servidor radius.

Para introducir la informacińo sobre los clientes (puntos de acceso que solicitarán la verificación de usuarios inalámbricos finales) en la configuración Radius modificaremos el archivo /etc/freeradius/clients.conf donde introduciremos la información de las IP de los puntos de acceso que quieran emplear el servidor (192.168.1.1 en nuestro caso), así como la contraseña entre punto de acceso y servidor (secret = probandoradius , y el nombre de la red o SSID (shortname = FTE-EEFE) tal como muestra la siguiente imagen:

Reiniciamos el servidor Radius mediante la siguiente orden: service freeradius restart.

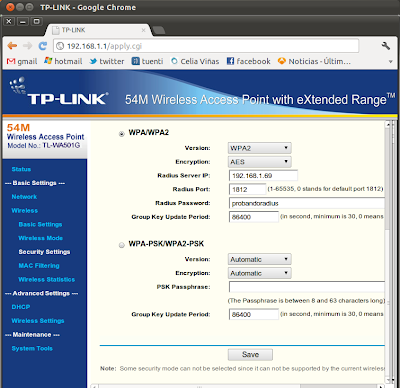

- A continuación configuraremos el punto de acceso de manera que la autentificación la realice Radius. En nuestro caso accedemos a la sección “wireless – security settings” del punto de acceso para configurar una clave WPA2enterprise y las distintas opciones para Radius:

El servidor Radius como vemos se encuentra disponible en la IP 192.168.1.69 con la contraseña probandoradius, el puerto 1812 y el algoritmo de cifrado AES.

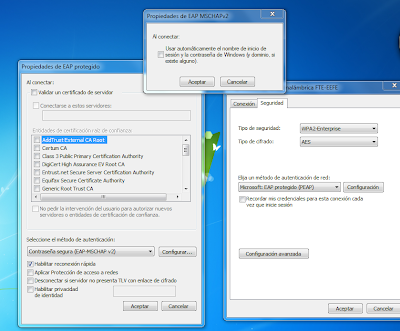

- Por último, solo queda configurar en el usuario cliente final (tarjeta de red inalámbrica) la conexión al punto de acceso de manera que la autenticación pase a Radius.

Si intentamos realizar una conexión con el punto de acceso, nos bloqueará la conexión ya que detectará que hay un servidor Radius en la red y el perfil de conexión del cliente no está configurado para autenticación en Radius. Para configurar un perfil de conexión de un cliente Windows 7 (En Windows XP es muy similar) seguimos los siguientes pasos:

1. Entramos en panel de control, centro de redes y recursos compartidos.

2. Configurar una nueva conexión de red- Conectarse manualmente a una red inalámbrica

3. Escribimos -> Nombre de la red: “FTE-EEFE” / Tipo de seguridad: WPA2-Enterprise / Tipo de cifrado: AES / Marcamos la opción: Iniciar esta configuración manualmente. Y pulsamos siguiente.

4. Aparece “FTE-EEFE se agregó correctamente”. Pulsamos sobre “Cambiar la configuración manualmente”

5. En la pestaña Conexión, dejamos la configuración por defecto.

6. Sobre la pestaña Seguridad -> Tipo de conexión: WPA2-Enterprise / Tipo de cifrado: AES / Elija un método de autenticación de red: Microsoft EAP protegido (PEAP)

7. Pulsamos sobre el botón configurar y aparece una ventana llamada “Propiedades de EAP protegido. Aquí desmarcamos la opción: Validar un certificado de servidor, en caso de querer dicha opción tendríamos que habilitar uno en nuestro servidor en /etc/freeradius/certs. / En seleccione el método de autenticación elegimos: Contraseña segura (EAP-MSCHAP v2) / Marcamos la opción: Habilitar reconexión rápida

8. Pulsamos sobre el botón configurar y desmarcamos la opción: Usar automáticamente el nombre de inicio de sesión y la contraseña de Windows (y dominio, si existe alguno) y pulsamos aceptar. Regresamos a la anterior pantalla y pulsamos aceptar.

9. Por último pulsamos en Configuración avanzada y seleccionamos el modo de autenticación “Autenticación de usuarios”

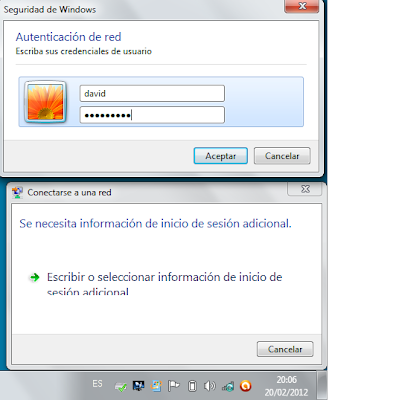

Tras esto, guardamos los cambios y nos volvemos a conectar al punto de acceso. Ahora nos pedirá el usuario y contraseña para comprobarlo en el servidor Radius, a traves de nuestro router/AP.

Gracias amigo!

ResponderEliminarcomo configuro freeradius para que use un certificado de seguridad valido para windows ?

ResponderEliminar¿como se puede aplicar a una red alambica?

ResponderEliminaruna pregunta han intentado, enlazar un ap en modo cliente o similar a un ap emisor trabajando con radius? porque necesito mas potencia con clientes mas lejanos y tengo ap de 16 km de potencia pero no logro ver la forma de enlazar a los nodos pricipales ningun AP cliente

ResponderEliminar